|

|

Zabezpečte si síť I.

Zabezpečte si síť I.

Budu se zabývat způsoby, jak si zabezpečit malou síť. V prvním, úvodním díle vás naučím, např. jak zamezit útočníkovi zneužití ARP protokolu ve svůj prospěch.

19.7.2010 00:00 | Petr Martinek | czytane 8974×

KOMENTARZE

Počítačová síť je tak bezpečná, jak bezpečné je její nejslabší místo. Toto tvrzení je založeno na spoustě objevených i neobjevených bezpečnostních děr, které otevírají cestu k vašemu soukromí.

Sami si můžete vytvořit názor na to, jestli je dobré, aby existující bezpečnostní díra byla objevena nebo ne. Pokud je už objevena, určitě existuje způsob, jak ji „zneškodnit“, a nebo se o to alespoň někdo snaží (například vyvíjením bezpečnostních záplat). Je-li ale bezpečnostní trhlina je ještě neobjevená (nejspíš na objevení čeká), znamená to, že o ní nikdo neví. Nikdo se nesnaží ji nějak „ucpat“ a také ji (nejspíš) nikdo nebude u vás hledat. Tato situace se může překlopit do tří scénářů:

Bezpečnostní díra bude nalezena nějakým poctivým člověkem (nebo dokonce samotným vývojářem tohoto software), který o ní dá vědět těm správným lidem a oni vytvoří bezpečnostní záplatu.

Bezpečnostní díru najde nějaký „nadějný“ hacker, který si díky této díře vylepšil svůj „skill“. Potom už jen záleží na tom, jak rychle si toho někdo povolaný všimne nebo mu dá vědět a mohou začít tvořit záplatu, aktualizaci. Samozřejmě na rychlosti sledu těchto časových událostí závisí to, kolik počítačů/serverů stihne onen hacker nebo skupina hackerů zaneřádit (tím je např. nechvalně známý Microsoft).

Bezpečnostní díru nikdy nikdo nenajde. Logicky vám nemohu říci, kolik těchto „zvláštních úkazů“ existuje.

Největší riziko však na sebe většinou berou sami uživatelé a tvůrci sítí. Svojí neopatrností/neinformovaností nevědomky otevírají bezpečnostní díry, díky kterým mohou záškodníci získat přístup do sítě a následně i k počítačům a datům.

Záškodníci bývají vybaveni specializovaným softwarem a hardwarem, který automatizovaně provádí tuto „špinavou práci“ za ně.

Jak se ale bránit?

Na tuto otázku se vám pokusím postupně odpovědět v tomto seriálu na pokračování. Samozřejmě nemohu probrat všechny chyby, kterých se můžete dopustit (nebylo by to ani technicky možné). Popíšu jen ty nejčastější a nejnebezpečnější. To vám ale vynahradím tím, že vás naučím pracovat s automatizovaným softwarem pro hledání bezpečnostních trhlin a náchylností k útokům, který opravdu důkladně otestuje bezpečnost vašeho počítače, serveru, routeru...

Veškeré praktické ukázky budu provádět na (fiktivní) síti. Začnu s tím, že vám tuto síť představím. Je to malá síť, můžete si ji představit jako domácí nebo malou firemní síť (snažím se, aby si pod ní mohl každý představit tu svoji). Je to klasická síť hvězdicového typu, uprostřed je nějaký ten router, na který se připojují ostatní počítače. Síť také disponuje bezdrátovým přístupovým bodem WiFi.

Hlavním požadavkem bude, zamezit přístup případným záškodníkům do této sítě (teď budu řešit drátovou síť). Pokud opomineme to, že ,předpokládám, jen samotný přístup do budovy, kde se síť nachází, bude velmi těžký oříšek, i to se může stát (předpokládaný scénář je zneužití důvěry „návštěvníkem“, notebook). Záškodník se připojí do sítě a může například využít slabiny ARP protokolu k odposlechu veškeré komunikace v síti nebo dokonce k pozměnění komunikace v reálném čase. Nezvanému přístupu lze zabránit pevným nastavením MAC adres v routeru, kdy se každý počítač v síti identifikuje svojí jedinečnou MAC adresou a ostatní počítače prostě nejsou vpuštěny. Jde o takzvaný MAC adres filtr, bohužel většina levnějších routerů toto v rámci drátové sítě vůbec nepodporuje. Proto se tímto budu zabývat v některém z dalších dílu a aplikuji to na bezdrátovou síť.

Obrana proti zneužití ARP protokolu

Jednoduchým nastavením zamezíme zneužití ARP protokolu. ARP protokol se stará právě o přidělování MAC adres k IP adresám, toho může útočník využít tím, že „řekne“ routeru (bráně), že jeho MAC adresa patří k nějaké IP adrese počítače, který chce útočník odposlouchávat a právě díky slabině v ARP protokolu mu to brána (router) „sežere i s navijákem“. Pochopitelně je možné tímto způsobem odposlouchávat celou síť a to tak, že útočník „řekne“, že on je brána, tím pádem veškerý síťový provoz bude proudit skrz něj a on si s ním může dělat opravdu všechno. Dokonce se tímto způsobem dá „položit“ celá sít, i když jen krátkodobě, protože routery bývají většinou nastaveny tak, že periodicky za nějaký časový úsek obnovují veškeré informace o počítačích v síti. Pokud má útočník dlouhodobý přístup k síti, může ji „položit“ dlouhodobě.

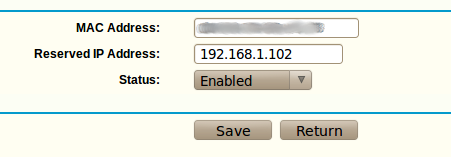

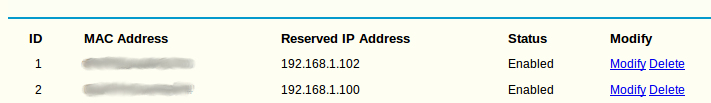

Obrana tedy bude spočívat v tom, že my „přikážeme“ bráně (routeru), aby se držel ověřených informací o okolních počítačích, které mu ručně zadáme. To provedeme v nastavení routeru, bohužel vám nemůžu napsat nějaký univerzální návod, jak toto provést, každý výrobce routerů má uživatelské prostředí trochu jiné. Předvedu vám to na routeru od výrobce Tp-link. Pokud nevíte, kde toto nastavení hledat, podívejte se do manuálu (v „úsporných" manuálech dodávaných přímo s výrobkem nejspíš toto vůbec nenajdete, proto hledejte na stránkách výrobce).

Nejprve zjistěte MAC a IP adresy všech počítačů v síti, to provedeme například příkazem:

Linux: ifconfig

Windows: ipconfig /all

Potom v nastavení routeru přidělíme vždy k IP adrese počítače jeho MAC adresu. Toto nastavení nejspíš najdete někde v záložce nastavení DHCP serveru (pokud je zapnutý), mělo by tam být něco jako rezervování adres „Address Reservation", tak postupně zadávejte (přidělujte) MAC k IP adresám.

Vysvětlení:

Tímto jsme vytvořili statické záznamy v ARP tabulce, které útočník nemůže pozměnit.

|

|

||||

| KOMENTARZE | ||||

|

Tylko zarejestrowani użytkownicy mogą dopisywać komentarze.

|

||||

| 1. |

Pacman linux Download: 5961x |

| 2. |

FreeBSD Download: 10161x |

| 3. |

PCLinuxOS-2010 Download: 9650x |

| 4. |

alcolix Download: 12331x |

| 5. |

Onebase Linux Download: 11097x |

| 6. |

Novell Linux Desktop Download: 0x |

| 7. |

KateOS Download: 7428x |

| 1. |

xinetd Download: 3695x |

| 2. |

RDGS Download: 937x |

| 3. |

spkg Download: 6725x |

| 4. |

LinPacker Download: 11979x |

| 5. |

VFU File Manager Download: 4094x |

| 6. |

LeftHand Mała Księgowość Download: 8487x |

| 7. |

MISU pyFotoResize Download: 3822x |

| 8. |

Lefthand CRM Download: 4635x |

| 9. |

MetadataExtractor Download: 0x |

| 10. |

RCP100 Download: 4217x |

| 11. |

Predaj softveru Download: 0x |

| 12. |

MSH Free Autoresponder Download: 0x |

linuxsoft.cz | Design:

www.megadesign.cz

linuxsoft.cz | Design:

www.megadesign.cz